Febriyan Net - Setelah dulu pernah belajar tentang failover namun di vendor mikrotik (Dapat dibaca di

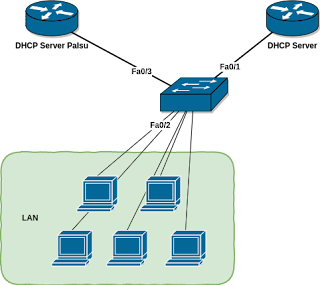

MTCRE : Fail Over menggunakan gateway yang tidak terhubung langsung (Recursive) dan memisahkan jalur modem), kali ini kita akan belajar bagaimana memisahkan traffik LAN dan juga sekaligus membuat failover untuk WAN di perangkat Cisco menggunakan IP SLA . Failover sangat berguna sekali jika kita membutuhkan koneksi yang harus terus lancar, kita dapat memanfaatkan 2 atau lebih jalur internet, sehingga jika jalur internet utama mati, maka akan ada yang menjadi pengganti atau cadangannya . Untuk gambaran topologi nya adalah sebagai berikut :

|

| Gambar 1 Topologi Failover |

Oke, jadi seolah ada Server yang akan menjadi indikator internet mati atau tidak, yaitu server 8.8.8.8 dan 8.8.4.4 . Server 8.8.8.8 akan kita gunakan sebagai indikator Hidup Tidak nya internet di

ISP A , dan server 8.8.4.4 akan kita gunakan sebagai indikator hidup tidaknya internet di

ISP B . Jika semisal Router utama gagal mengirim ICMP (Ping) ke salah satu server tadi, maka router akan menggap bahwa internet di jalur ISP tersebut telah down atau mati, jadi si router akan melakukan failover menuju jalur backup .

Untuk tujuannya sendiri, pertama kita akan memisahkan traffik dari si LAN , yaitu komputer yang ada di jaringan LAN A, dia akan menggunakan ISP A sebagai jalur utama nya, dan ISP B sebagai backup nya . Gambarannya seperti berikut :

|

| Gambar 2 Jalur internet ISP A Down |

Dan juga sebaliknya, untuk komputer yang ada di LAN B jalur utama internetnya akan melalui ISP B, dan jika ternyata internet di ISP B down, maka otomatis akan berpindah ke jalur backup yaitu ISP A , gambarannya sebagai berikut :

|

| Gambar 3 Jalur Internet ISP B Down |

Okeh, langsung masuk ke konfigurasi ya , untuk Target pertama adalah agar kedua komputer LAN A dan LAN B bisa menggunakan jalur internet dari ISP A maupun ISP B untuk menuju ke Internet (

8.8.8.1) .

Setting internet di router utama terlebih dahulu agar router bisa konek ke server 8.8.8.8 maupun 8.8.4.4 . Karena pada topologi diatas si modem sudah menyediakan ip secara dhcp, si router tinggal meminta ip saja, dan perlu di perhatikan bahwa tambahkan opsi

tidak meminta default gateway secara otomatis dari dhcp server , karena kita ingin mensett menual si default gateway nya nanti .

R4

R4(config)#int fa0/0

R4(config-if)#no ip dhcp client request router

R4(config-if)#ip address dhcp

R4(config-if)#no shutdown

R4(config-if)#exit

R4(config)#int fa1/0

R4(config-if)#no ip dhcp client request router

R4(config-if)#ip address dhcp

R4(config-if)#no shutdown

R4(config-if)#exit

Pastikan setelah mengkonfigurasi dhcp client, si router berhasil mendapatkan alamat ip secara otomatis dari modem masing masing ISP.

R4

R4#show ip interface brief

Interface IP-Address OK? Method Status Protocol

FastEthernet0/0 192.168.1.2 YES DHCP up up

FastEthernet1/0 192.168.2.2 YES DHCP up up

Ethernet2/0 unassigned YES unset administratively down down

Ethernet2/1 unassigned YES unset administratively down down

....

Pastikan juga, router utama tidak mendapatkan default gatewat dari dhcp server :

R4

R4#show ip route

Codes: C - connected, S - static, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2

i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2

ia - IS-IS inter area, * - candidate default, U - per-user static route

o - ODR, P - periodic downloaded static route

Gateway of last resort is not set

C 192.168.1.0/24 is directly connected, FastEthernet0/0

C 192.168.2.0/24 is directly connected, FastEthernet1/0

R4#

Sekarang pastikan router utama bisa terhubung ke server 8.8.8.8 dan 8.8.4.4 melalui ISP A :

R4

R4(config)#ip route 0.0.0.0 0.0.0.0 192.168.1.1

R4(config)#do ping 8.8.8.8

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 8.8.8.8, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 64/89/96 ms

R4(config)#do ping 8.8.4.4

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 8.8.4.4, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 96/100/112 ms

R4(config)#no ip route 0.0.0.0 0.0.0.0 192.168.1.1

R4(config)#

Sekarang lanjut pastikan router utama bisa terhubung ke server 8.8.8.8 melalui ISP B :

R4

R4(config)#ip route 0.0.0.0 0.0.0.0 192.168.2.1

R4(config)#do ping 8.8.8.8

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 8.8.8.8, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 64/102/160 ms

R4(config)#do ping 8.8.4.4

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 8.8.4.4, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 96/117/164 ms

R4(config)#no ip route 0.0.0.0 0.0.0.0 192.168.2.1

R4(config)#

Okeh, semua jalur ISP lancar . sekarang waktunya konfigurasi agar semua LAN bisa menggunakan kedua ISP (bukan bersamaan) . Sett IP yang munuju jaringan LAN terlebih dahulu :

R4

R4(config)#interface ethernet 2/0

R4(config-if)#ip address 172.16.1.1 255.255.255.0

R4(config-if)#no shutdown

R4(config-if)#exit

R4(config)#interface ethernet 2/1

R4(config-if)#ip address 172.16.2.1 255.255.255.0

R4(config-if)#no shutdown

R4(config-if)#exit

R4(config)#ip dhcp pool LAN-A

R4(dhcp-config)#network 172.16.1.0 /24

R4(dhcp-config)#default-router 172.16.1.1

R4(dhcp-config)#exit

R4(config)#ip dhcp pool LAN-B

R4(dhcp-config)#network 172.16.2.0 /24

R4(dhcp-config)#default-router 172.16.2.1

R4(dhcp-config)#exit

Pastikan komputer LAN A dan LAN B mendapatkan ip secara otomatis :

PC LAN A

PC-1> ip dhcp

DDORA IP 172.16.1.2/24 GW 172.16.1.1

PC-1>

PC LAN B

PC-2> ip dhcp

DDORA IP 172.16.2.2/24 GW 172.16.2.1

PC-2>

Selanjutkan konfigurasi agar kedua PC dapat terhubung ke internet menggunakan NAT di router utama. Buat access list terlebih dahulu untuk mendaftarkan network dari kedua LAN :

R4

R4(config)#access-list 1 permit 172.16.1.0 0.0.0.255

R4(config)#access-list 2 permit 172.16.2.0 0.0.0.255

R4(config)#

Setelah itu buat route-map agar nanti kedua jaringan LAN bisa melewati kedua ISP :

R4

R4(config)#route-map ISP-A permit

R4(config-route-map)#match ip address 1 2

R4(config-route-map)#match interface fa0/0R4(config-route-map)#exit

R4(config)#route-map ISP-B permit

R4(config-route-map)#match ip address 1 2

R4(config-route-map)#match interface fa1/0R4(config-route-map)#exit

R4(config)#

Selanjutnya buat rule NAT :

R4

R4(config)#ip nat inside source route-map ISP-A interface fa0/0 overload

R4(config)#ip nat inside source route-map ISP-B interface fa1/0 overload

R4(config)#

Jangan lupa untuk memasang NAT di interface, untuk interface yang mengarah ke internet disebut

outside, dan interface yang mengarah ke jaringan lokal atau LAN disebut

inside .

R4

R4(config)#int fa0/0

R4(config-if)#ip nat outside ## untuk ISP A

R4(config-if)#exit

R4(config)#int fa1/0

R4(config-if)#ip nat outside ## untuk ISP B

R4(config-if)#exit

R4(config)#int e2/0

R4(config-if)#ip nat inside ## untuk LAN A

R4(config-if)#exit

R4(config)#int e2/1

R4(config-if)#ip nat inside ## untuk LAN B

R4(config-if)#exit

R4(config)#

Okeh, sekarang kita uji coba NAT yang sudah kita buat, pertama, arahkan jalur utama untuk menuju ISP A terlebih dahulu, kemudian uji coba ping ke internet dari komputer kedua LAN .

R4

R4(config)#ip route 0.0.0.0 0.0.0.0 192.168.1.1

R4(config)#

PC LAN A

PC-1> tracer 8.8.8.8 -P 6

trace to 8.8.8.8, 8 hops max (TCP), press Ctrl+C to stop

1 172.16.1.1 2.702 ms 9.679 ms 9.186 ms

2 192.168.1.1 19.818 ms 19.947 ms 20.073 ms

3 10.11.11.1 29.217 ms 30.019 ms 29.953 ms

4 8.8.8.8 39.652 ms 39.906 ms 40.119 ms

PC-1>

PC LAN B

PC-2> tracer 8.8.8.8 -P 6

trace to 8.8.8.8, 8 hops max (TCP), press Ctrl+C to stop

1 172.16.2.1 9.938 ms 9.473 ms 10.037 ms

2 192.168.1.1 19.691 ms 19.959 ms 20.012 ms

3 10.11.11.1 29.191 ms 29.938 ms 29.685 ms

4 8.8.8.8 39.538 ms 39.826 ms 40.172 ms

PC-2>

Okeh, kedua LAN berhasil terhubung ke internet melalui ISP A, lanjut ganti jalur utama ke ISP B kemudian cek internet di kedua LAN :

R4

R4(config)#no ip route 0.0.0.0 0.0.0.0 192.168.1.1

R4(config)#ip route 0.0.0.0 0.0.0.0 192.168.2.1

PC LAN A

PC-1> tracer 8.8.8.8 -P 6

trace to 8.8.8.8, 8 hops max (TCP), press Ctrl+C to stop

1 172.16.1.1 2.844 ms 9.768 ms 39.510 ms

2 192.168.2.1 60.049 ms 19.294 ms 19.361 ms

3 10.22.22.1 29.498 ms 59.493 ms 59.956 ms

4 8.8.8.8 70.449 ms 69.620 ms 39.700 ms

PC-1>

PC LAN B

PC-2> tracer 8.8.8.8 -P 6

trace to 8.8.8.8, 8 hops max (TCP), press Ctrl+C to stop

1 172.16.2.1 4.351 ms 9.190 ms 9.777 ms

2 192.168.2.1 29.419 ms 30.086 ms 29.957 ms

3 10.22.22.1 39.864 ms 40.244 ms 39.741 ms

4 8.8.8.8 40.065 ms 39.312 ms 39.585 ms

PC-2>

Oke, kedua LAN sudah bisa lewat ISP A maupun ISP B , hapus dulu default route yang terakhir kita buat :

R4

R4(config)#no ip route 0.0.0.0 0.0.0.0 192.168.2.1

R4(config)#

Sekarang saatnya mulai mengkonfigurasi untuk failover nya, pertama, buat dulu statik route agar ketika router ingin menjangkau 8.8.8.8 maka akan menggunakan jalur ISP A, sebaliknya, jika router ingin menjangkau 8.8.4.4 akan melewati ISP B :

R4

R4(config)#ip route 8.8.8.8 255.255.255.255 192.168.1.1

R4(config)#ip route 8.8.4.4 255.255.255.255 192.168.2.1

R4(config)#

Kita uji kembali menggunakan tracer :

R4

R4(config)#do tracer 8.8.8.8

Type escape sequence to abort.

Tracing the route to 8.8.8.8

1 192.168.1.1 68 msec 68 msec 68 msec

2 10.11.11.1 64 msec 64 msec 68 msec

3 8.8.8.8 96 msec 100 msec 96 msec

R4(config)#do tracer 8.8.4.4

Type escape sequence to abort.

Tracing the route to 8.8.4.4

1 192.168.2.1 32 msec 24 msec 12 msec

2 10.22.22.1 20 msec 20 msec 20 msec

3 8.8.4.4 20 msec 40 msec 20 msec

R4(config)#

Sekarang buat IP SLA, agar tiap 10 detik, router akan mengirim icmp (ping) ke server 8.8.8.8 dan 8.8.4.4 untuk memonitoring jalur internet ISP :

R4

R4(config)#ip sla monitor 1

R4(config-sla-monitor)#type echo protocol IcmpEcho 8.8.8.8 source-interface fastEthernet 0/0

R4(config-sla-monitor-echo)#frequency 10

R4(config-sla-monitor-echo)#exit

R4(config)#ip sla monitor 2

R4(config-sla-monitor)#type echo protocol IcmpEcho 8.8.4.4 source-interface fastEthernet 1/0

R4(config-sla-monitor-echo)#frequency 10

R4(config-sla-monitor-echo)#exit

R4(config)#ip sla monitor schedule 1 start-time now life forever

R4(config)#ip sla monitor schedule 2 start-time now life forever

R4(config)#

Sekarang buat Track agar dapat menghandle terjangkau tidaknya hasil dari ping SLA tadi :

R4

R4(config)#track 1 rtr 1 reachability

R4(config-track)#exit

R4(config)#track 2 rtr 2 reachability

R4(config-track)#exit

R4(config)#

Kalau ingin melihat hasil ping terakhir , bisa menggunakan perintah :

R4

R4#show track

Track 1

Response Time Reporter 1 reachability

Reachability is Up

1 change, last change 00:00:51

Latest operation return code: OK

Latest RTT (millisecs) 31

Track 2

Response Time Reporter 2 reachability

Reachability is Up

1 change, last change 00:00:44

Latest operation return code: OK

Latest RTT (millisecs) 19

R4#

Terlihat bahwa kedua track atau kedua ISP internet nya masih Up, karena masih berhasil ping ke 8.8.8.8 melalui isp a ataupun 8.8.4.4 yang melalui isp b , sekarang cobak kita putus salah satu jalur internet isp a :

|

| Gambar 4 Jalur ISP A Down |

Kemudian cek kembali track nya :

R4

R4#show track

Track 1

Response Time Reporter 1 reachability

Reachability is Down

2 changes, last change 00:00:43

Latest operation return code: Timeout

Track 2

Response Time Reporter 2 reachability

Reachability is Up

1 change, last change 00:03:06

Latest operation return code: OK

Latest RTT (millisecs) 39

R4#

Nah, ternyata status dari track 1 menunjukkan bahwa hasil ping gagal dan berubah status yang sebelum nya Up menjadi Down , status inilah yang akan kita gunakan sebagai acuan failover menggunakan route-map .

R4

R4(config)#route-map LAN-A permit

R4(config-route-map)#match ip address 1

R4(config-route-map)#set ip next-hop verify-availability 192.168.1.1 1 track 1

R4(config-route-map)#set ip next-hop 192.168.2.1

R4(config-route-map)#exit

R4(config)#route-map LAN-B permit

R4(config-route-map)#match ip address 2

R4(config-route-map)#set ip nex

R4(config-route-map)#set ip next-hop ver

R4(config-route-map)#set ip next-hop verify-availability 192.168.2.1 1 track 2

R4(config-route-map)#set ip next-hop 192.168.1.1

R4(config-route-map)#exit

R4(config)#

Sekarang taruh route-map di interface LAN masing masing :

R4

R4(config)#int e2/0

R4(config-if)#ip policy route-map LAN-A

R4(config-if)#exit

R4(config)#int e2/1

R4(config-if)#ip policy route-map LAN-B

R4(config-if)#exit

R4(config)#

Okeh, saatnya uji coba, kita uji dahulu dari LAN A dengan kondisi ISP A masih normal :

PC LAN A

PC-1> tracer 8.8.8.8 -P 6

trace to 8.8.8.8, 8 hops max (TCP), press Ctrl+C to stop

1 172.16.1.1 39.275 ms 39.615 ms 39.836 ms

2 192.168.1.1 50.239 ms 80.411 ms 49.463 ms

3 10.11.11.1 59.678 ms 60.126 ms 60.103 ms

4 8.8.8.8 69.625 ms 39.499 ms 70.027 ms

PC-1>

Kemudian saya putus jalur internet ISP A :

PC LAN A

PC-1> tracer 8.8.8. -P 6

trace to 8.8.8.8, 8 hops max (TCP), press Ctrl+C to stop

1 172.16.1.1 6.511 ms 39.406 ms 39.704 ms

2 192.168.2.1 50.134 ms 49.997 ms 49.815 ms

3 10.22.22.1 29.637 ms 59.444 ms 59.881 ms

4 8.8.8.8 70.355 ms 70.402 ms 70.464 ms

PC-1>

Dan akhirnya, jalur nya berpindah ke ISP B yang menjadi backup . Sekarang uji coba yang LAN B :

PC LAN B

PC-2> tracer 8.8.8.8 -P 6

trace to 8.8.8.8, 8 hops max (TCP), press Ctrl+C to stop

1 172.16.2.1 40.085 ms 9.179 ms 39.918 ms

2 192.168.2.1 30.211 ms 50.257 ms 50.149 ms

3 10.22.22.1 60.213 ms 49.581 ms 60.338 ms

4 8.8.8.8 39.709 ms 40.156 ms 69.847 ms

PC-2>

Setelah jalur internet ISP B dimatikan :

PC LAN B

PC-2> tracer 8.8.8.8 -P 6

trace to 8.8.8.8, 8 hops max (TCP), press Ctrl+C to stop

1 172.16.2.1 10.623 ms 39.338 ms 39.774 ms

2 192.168.1.1 80.352 ms 80.057 ms 79.504 ms

3 10.11.11.1 59.905 ms 59.507 ms 60.239 ms

4 8.8.8.8 39.641 ms 69.995 ms 70.098 ms

PC-2>

Dan dia pun lewat jalur ISP A . Okeh, konfigurasi Failover kita sudah berhasil .

Terimakasih